Come usare un disco criptato in Linux?

In Linux è più facile farlo che spiegarlo, come in Windows (o in Mac).

Linux, però, di serie supporta molte diverse crittografie, perciò possono esserci differenze a seconda del drive crittografato.

Di default Windows e Mac supportano solo il loro formato, pertanto l'uso è quasi trasparente.

Quindi immaginiamo di voler usare un pendrive crittografato da Windows (=con bitLocker) nella nostra Linux Box.

Per questo howto useremo la distro Mint 22. Procederemo usando la pendrive criptata sia dall'ambiente grafico Cinnamon e poi dalla shell (in questo secondo caso ipotizziamo di non passare dalla console grafica).

A titolo di esempio ipotizziamo che la passphrase (=password) del pendrive criptato sia "Pass31FF#LaMiaFraseSegreta".

Iniziamo!

Accesso

Dalla console grafica

Il processo è semplice:

1 inseriamo il pendive nella porta USB

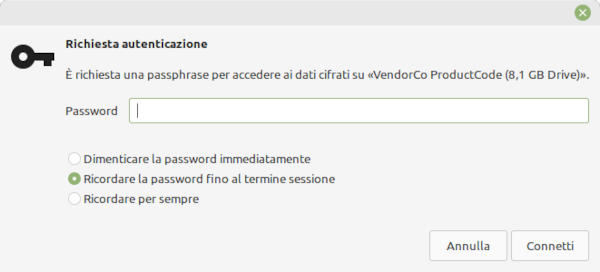

2 dopo qualche istante si apre una finestra con la richiesta della passphrase per aprire il pendrive

3 inseriamo la passphrase "Pass31FF#LaMiaFraseSegreta"

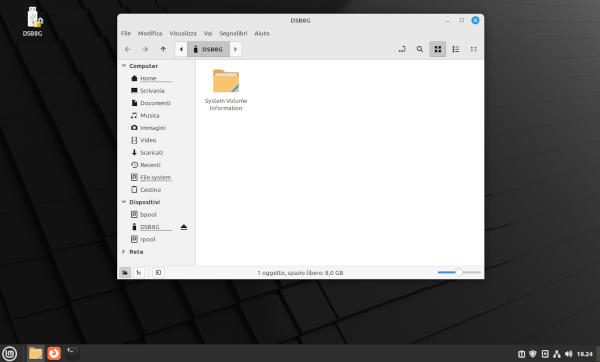

4 et voilà la finestra del nostro file manager Nemo aperta sul pendrive, pronto per essere usato ;)

Dalla console grafica

Il processo è un po' più impegnativo e presuppone qualche abilità sistemistica.

Ipotizziamo che la nostra pendrive sia mappata come /dev/sdb .

1 inseriamo il pendrive nella porta USB

2 vediamo quali dischi sono connessi

sudo lsblkNAME MAJ:MIN RM SIZE RO TYPE MOUNTPOINTSsda 8:0 0 40G 0 disk ├─sda1 8:1 0 512M 0 part /boot/grub│ /boot/efi├─sda2 8:2 0 1,8G 0 part [SWAP]├─sda3 8:3 0 2G 0 part └─sda4 8:4 0 35,7G 0 part sdb 8:16 1 7,5G 0 disk └─sdb1 8:17 1 7,5G 0 part sr0 11:0 1 1024M 0 rom

3 apriamo il device /dev/sdb1 (=il pendrive) criptato con il comando

sudo cryptsetup open --type bitlk /dev/sdb1 sdbdecryptInserire la passphrase per /dev/sdb1:

NB: sdbdecrypt è il nome che diamo al pendrive decriptato. Possiamo dargli il nome che vogliamo.

3 vediamo quali dischi ora sono connessi

sudo lsblkNAME MAJ:MIN RM SIZE RO TYPE MOUNTPOINTSsda 8:0 0 40G 0 disk ├─sda1 8:1 0 512M 0 part /boot/grub│ /boot/efi├─sda2 8:2 0 1,8G 0 part [SWAP]├─sda3 8:3 0 2G 0 part └─sda4 8:4 0 35,7G 0 part sdb 8:16 1 7,5G 0 disk └─sdb1 8:17 1 7,5G 0 part └─sdbdecrypt 253:0 0 7,5G 0 crypt sr0 11:0 1 1024M 0 rom

4 dopo aver digitato la corretta passphrase montiamo il device decriptato /dev/mapper/sdbdecrypt

sudo mount /dev/mapper/sdbdecrypt /mnt

4 et voilà la nostra pendrive montata in /mnt/ come un qualsiasi disco ;)

mount|grep "sdbdecrypt"/dev/mapper/sdbdecrypt on /mnt type vfat (rw,relatime,fmask=0022,dmask=0022,codepage=437,iocharset=iso8859-1,shortname=mixed,errors=remount-ro)df -h [ ... ]/dev/mapper/sdbdecrypt 7,5G 288K 7,5G 1% /mntls /mnt/'System Volume Information'

Conclusione

Linux ha ottime caratteristiche nella gestione delle criptazioni dei dispositivi di memoria.

E' doveroso far presente che al momento cryptsetup non può creare una criptazione BitLocker; bisogna usare necessariamente Windows.

Un'ultima osservazione va fatta per criptazioni che desideriamo siano usabili sia da Linux, Windows e Mac. In questo caso è bene ricorrere a parti terze come VeraCrypt ( https://www.veracrypt.fr ).